Twoje dane są Chroniony

W Mewayz poważnie podchodzimy do bezpieczeństwa i ochrony danych. Wdrażamy standardowe w branży środki bezpieczeństwa, aby chronić Twoje dane i zapewnić Twoją prywatność.

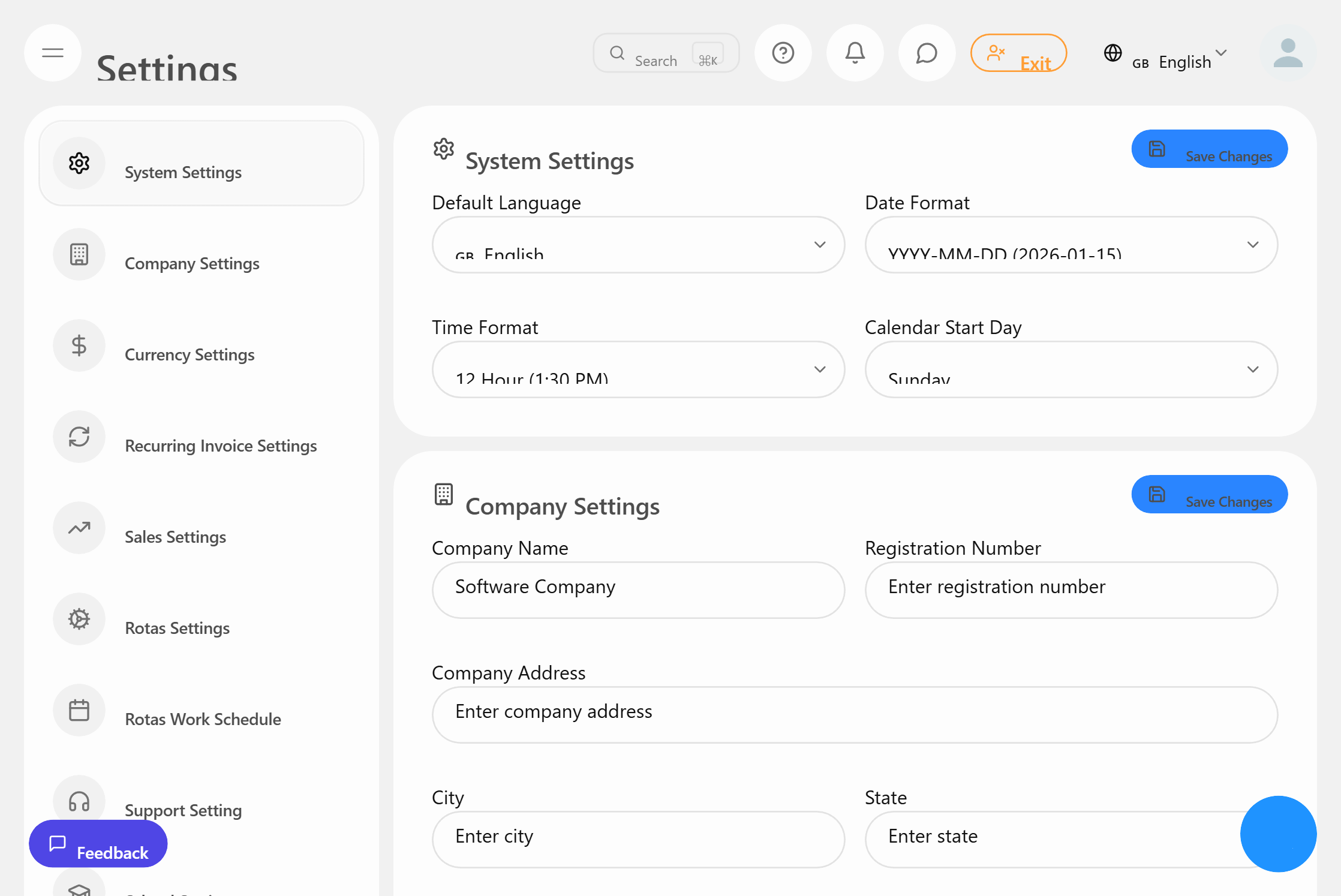

Everything your business needs

CRM, fakturowanie, kreator stron, rezerwacje, HR i więcej — zbudowane do wspólnej pracy w jednej platformie.

CRM i lejki

Śledź leady, zarządzaj kontaktami i przesuwaj transakcje przez niestandardowe procesy. Pełna oś czasu aktywności dla każdego kontaktu.

Dowiedz się więcej

Fakturowanie i rozliczenia

Twórz i wysyłaj profesjonalne faktury, akceptuj płatności online i automatyzuj przypomnienia o płatnościach.

Dowiedz się więcej

Analityka i raporty

Dashboardy w czasie rzeczywistym dla przychodów, zespołu i klientów. Ponad 50 typów raportów z eksportowalnymi danymi.

Dowiedz się więcej

Appointments & Bookings

Pozwól klientom rezerwować spotkania i usługi online. Synchronizuj z kalendarzem i wysyłaj zautomatyzowane przypomnienia.

Dowiedz się więcej

HR i zarządzanie zespołem

Zarządzaj personelem, śledź czas, rozliczaj płace i wdrażaj nowych pracowników — wszystko w jednym obszarze roboczym.

Dowiedz się więcej

Sklep online i POS

Sprzedawaj produkty online i osobiście. Zarządzaj magazynem, przetwarzaj płatności i śledź zamówienia.

Dowiedz się więcejWyczerpujący Środki bezpieczeństwa

Wdrażamy wiele warstw zabezpieczeń, aby chronić Twoje dane i zapewnić Ci prywatność.

Szyfrowanie danych

Bezpieczne przechowywanie

Zgodność z przepisami dotyczącymi prywatności

Kontrola dostępu

Audyty bezpieczeństwa

Reakcja na incydent

Dane Szyfrowanie

Wszystkie dane przesyłane pomiędzy Twoim urządzeniem a naszymi serwerami są szyfrowane przy użyciu protokołów SSL/TLS. Używamy silnych algorytmów szyfrowania, aby chronić Twoje wrażliwe informacje.

Nasze standardy szyfrowania są zgodne z najlepszymi praktykami branżowymi, zapewniając bezpieczeństwo Twoich danych podczas transmisji. Używamy szyfrowania AES-256 dla danych w stanie spoczynku i TLS 1.3 dla danych w trakcie przesyłania.

Bezpieczny Składowanie

Twoje dane są bezpiecznie przechowywane na naszych serwerach z wieloma warstwami ochrony. Regularnie aktualizujemy nasze środki bezpieczeństwa, aby wyprzedzać potencjalne zagrożenia.

Nasza infrastruktura jest hostowana na bezpiecznych serwerach klasy korporacyjnej z nadmiarowymi kopiami zapasowymi. Wdrażamy kontrolę dostępu, zapory ogniowe i systemy wykrywania włamań, aby chronić Twoje dane przed nieautoryzowanym dostępem.

Regularne tworzenie kopii zapasowych gwarantuje, że Twoje dane są bezpieczne i można je odzyskać w przypadku nieoczekiwanych zdarzeń. Utrzymujemy wiele kopii zapasowych w lokalizacjach rozproszonych geograficznie.

Prywatność Zgodność

Przestrzegamy RODO i innych przepisów dotyczących prywatności. Twoje dane osobowe są przetwarzane zgodnie z naszą Polityką prywatności i masz nad nimi kontrolę.

Dbamy o przejrzystość sposobu gromadzenia, wykorzystywania i ochrony Twoich danych osobowych. Możesz uzyskać dostęp do swoich danych, zaktualizować je lub usunąć w dowolnym momencie za pomocą ustawień konta.

Nasza Polityka prywatności jasno określa Twoje prawa i nasze obowiązki w zakresie Twoich danych osobowych. Nie sprzedajemy Twoich danych osobowych osobom trzecim.

Regularne bezpieczeństwo Audyty

Przeprowadzamy regularne audyty bezpieczeństwa i testy penetracyjne w celu identyfikacji i usunięcia potencjalnych luk w zabezpieczeniach. Nasz zespół ds. bezpieczeństwa monitoruje nasze systemy 24 godziny na dobę, 7 dni w tygodniu.

Współpracujemy z niezależnymi firmami zajmującymi się bezpieczeństwem w celu przeprowadzenia kompleksowej oceny bezpieczeństwa. Wszelkie wykryte luki są natychmiast usuwane i łatane.

Nasze monitorowanie bezpieczeństwa obejmuje wykrywanie zagrożeń w czasie rzeczywistym, automatyczne alerty i procedury reagowania na incydenty. Prowadzimy szczegółowe dzienniki bezpieczeństwa i ścieżki audytu.

Dostęp Sterownica

Wdrażamy ścisłą kontrolę dostępu, aby mieć pewność, że tylko upoważniony personel będzie miał dostęp do Twoich danych. Każdy dostęp jest rejestrowany i monitorowany.

Członkowie naszego zespołu przechodzą weryfikację przeszłości i szkolenie w zakresie bezpieczeństwa. Dostęp do danych wrażliwych jest udzielany na zasadzie ograniczonego dostępu i regularnie poddawany przeglądowi.

Incydent Odpowiedź

W mało prawdopodobnym przypadku incydentu związanego z bezpieczeństwem posiadamy kompleksowy plan reagowania na incydenty. Niezwłocznie powiadomimy dotkniętych użytkowników i podejmiemy natychmiastowe działania w celu ograniczenia wszelkich zagrożeń.

Nasz zespół reagowania na incydenty jest przeszkolony w zakresie szybkiego i skutecznego reagowania na zdarzenia związane z bezpieczeństwem. Utrzymujemy kanały komunikacji, aby informować Cię o wszelkich kwestiach związanych z bezpieczeństwem.

Potrzebujesz pomocy?

Masz pytania dotyczące bezpieczeństwa?

Nasz zespół ds. bezpieczeństwa jest tutaj, aby Ci pomóc. Skontaktuj się z nami, jeśli masz jakiekolwiek pytania dotyczące naszych środków bezpieczeństwa.

We refund 100% within 30 days if you're not satisfied. No paperwork, no delays.